在網絡與信息安全軟件開發領域,安全意識與應急響應能力同等重要。當軟件系統遭遇攻擊、出現漏洞或發生安全事件時,快速、正確地報警求助是遏制損失、修復問題的關鍵第一步。以下是在開發與運維過程中,您必須了解和掌握的幾種核心報警求助方式。

1. 內部安全響應團隊(SRT)與事件響應計劃(IRP)

這是第一道防線。成熟的軟件開發團隊或組織應建立內部安全響應團隊(Security Response Team, SRT)并制定詳盡的事件響應計劃(Incident Response Plan, IRP)。當監控系統檢測到異常登錄、數據泄露、惡意代碼執行或服務中斷時,應首先按照IRP流程,通過內部通訊渠道(如專用安全頻道、電話熱線、內部工單系統)立即通知SRT。關鍵是將報警級別、影響范圍和初步證據清晰上報,以便團隊快速啟動調查與遏制。

2. 漏洞報告平臺與第三方應急響應中心(CERT/CSIRT)

當發現涉及第三方庫、框架或基礎設施的嚴重漏洞時,或當自身產品被外部研究人員發現漏洞時,應通過正規渠道報告。例如:

- 軟件供應商的安全公告頁面:直接向相關廠商報告。

- 國家或行業的計算機應急響應小組(CERT/CSIRT):如中國國家互聯網應急中心(CNCERT)、美國CERT/CC等,它們負責協調處理重大安全事件。

- 公共漏洞披露平臺:如CVE(通用漏洞披露)系統,通過授權的CNA(CVE編號機構)申請漏洞編號和發布公告。

注意遵循負責任的披露原則,給予廠商合理的修復時間后再公開細節。

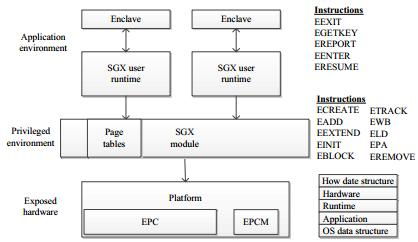

3. 云服務提供商與托管平臺的安全支持

如果您的軟件部署在云端(如AWS, Azure, 阿里云,騰訊云等),務必熟悉其安全中心與報警機制。各大云平臺均提供安全事件監控、威脅檢測和7x24小時的安全支持服務。當遭遇DDoS攻擊、云資源濫用或賬戶異常時,應立即通過云控制臺提交工單或聯系緊急安全支持。確保充分利用云平臺提供的安全組、WAF(Web應用防火墻)告警和日志審計功能,這些往往是觸發報警的第一信號源。

4. 開源社區與安全郵件列表

對于廣泛使用的開源組件,其安全更新和漏洞信息通常通過安全郵件列表、GitHub安全公告或項目官網發布。開發者應訂閱關鍵依賴項目的安全通知(如Node.js的安全郵件列表、Python的security-announce等)。當發現開源組件漏洞時,可通過項目的安全報告指南(通常在SECURITY.md文件中)進行私下報告,積極參與社區協作修復。

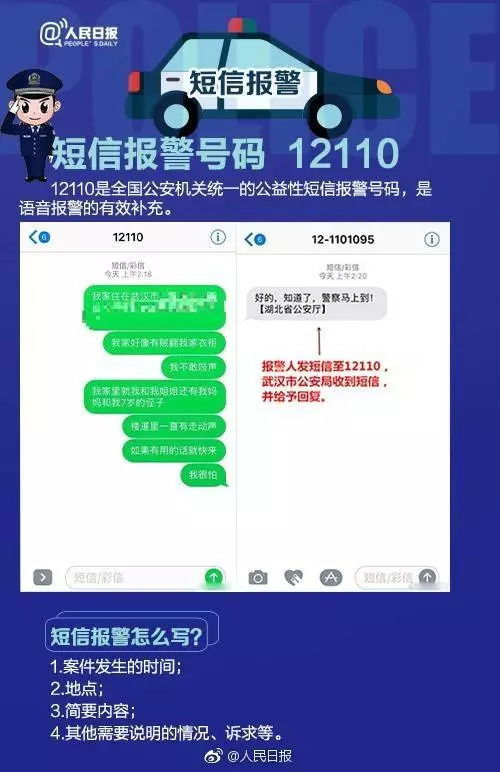

5. 執法機關與監管機構報告

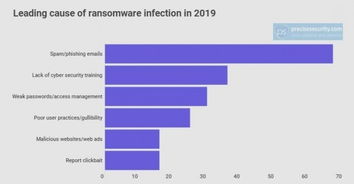

在發生涉及數據泄露、勒索軟件攻擊、網絡詐騙等可能違法的安全事件時,根據《網絡安全法》、《數據安全法》等法律法規,可能需要在規定時限內向公安機關網安部門及行業監管機構報告。開發團隊應事先了解法律要求的報告流程和內容,確保合規。

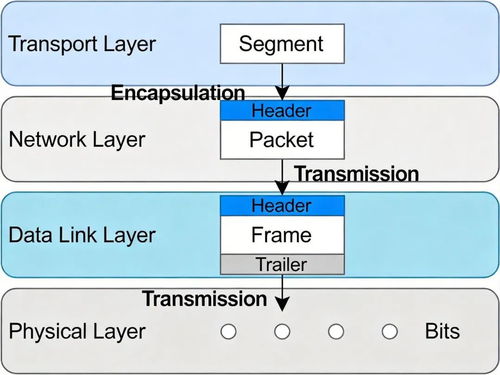

6. 自動化監控與報警工具集成

在軟件開發階段就應集成自動化報警。使用如SIEM(安全信息和事件管理)系統、日志分析平臺(如ELK Stack)、應用性能監控(APM)工具以及自定義的蜜罐和入侵檢測系統(IDS)。將這些工具與通訊平臺(如Slack, 釘釘, 企業微信)或短信/郵件網關集成,實現實時報警。確保報警信息包含上下文(如時間戳、攻擊IP、受影響端點、日志片段),以便快速診斷。

最佳實踐建議:

- 事前準備:在開發初期就將報警機制設計納入安全開發生命周期(SDLC)。編寫清晰的應急響應手冊,并定期進行安全演練。

- 權限分離:確保報警接收渠道有備份,且關鍵人員有冗余,避免單點故障。

- 持續學習:安全威脅日新月異,通過關注OWASP、SANS等權威機構報告,持續更新您的報警知識庫和應對策略。

對于網絡與信息安全軟件開發者而言,掌握多元、高效的報警求助方式并非可選,而是必備的職業素養。它構建了軟件生命周期的最后一道安全護盾,將技術防御與人的響應無縫鏈接,最大程度地保障系統和數據的安全。